Security News

Research

Data Theft Repackaged: A Case Study in Malicious Wrapper Packages on npm

The Socket Research Team breaks down a malicious wrapper package that uses obfuscation to harvest credentials and exfiltrate sensitive data.

OmniAuth SmartHRはSmartHRとのOAuth連携処理を簡素化するためのOmniAuth strategyです。

gem 'omniauth-smarthr'

OmniAuthをミドルウェアとして登録します。

config/initializers/omniauth.rb:

Rails.application.config.middleware.use OmniAuth::Builder do

provider :smarthr, ENV['SMARTHR_CLIENT_ID'], ENV['SMARTHR_CLIENT_SECRET']

end

※SMARTHR_CLIENT_ID 及び SMARTHR_CLIENT_SECRETを取得するにはSmartHR Plus についてをご参照の上、パートナープログラムについてお問い合わせください。

環境変数を用意します。

.env:

# Required

SMARTHR_CLIENT_ID=YOUR_CLIENT_ID

SMARTHR_CLIENT_SECRET=YOUR_CLIENT_SECRET

# Optional

# サンドボックス環境を利用する場合には、サンドボックス環境のエンドポイントを指定してください。

SMARTHR_AUTH_ENDPOINT=SANDBOX_ENVIRONMENT_ENDPOINT

ルーティングとコントローラを用意します。

config/routes.rb:

get 'auth/:provider/callback', to: 'sessions#create'

app/controllers/sessions_controller.rb:

class SessionsController < ApplicationController

def create

user_info = request.env['omniauth.auth']

raise user_info # 適宜セッション管理を行います。

end

end

ユーザーを/auth/smarthrに遷移させることでOAuth認可コードフローが開始されます。

OAuth認可コードフローが開始するとアプリケーションとの連携許可を求める認可画面が表示されます。

認可画面で連携を許可するとアプリケーションにリダイレクトされSessions#createが呼び出されます。

Sessions#createでrequest.env['omniauth.auth']を参照することでSmartHRから受け取ったユーザー情報(アクセストークン含む)を取得できます。

Bug reports and pull requests are welcome on GitHub at https://github.com/kufu/omniauth-smarthr.

FAQs

Unknown package

We found that omniauth-smarthr demonstrated a not healthy version release cadence and project activity because the last version was released a year ago. It has 2 open source maintainers collaborating on the project.

Did you know?

Socket for GitHub automatically highlights issues in each pull request and monitors the health of all your open source dependencies. Discover the contents of your packages and block harmful activity before you install or update your dependencies.

Security News

Research

The Socket Research Team breaks down a malicious wrapper package that uses obfuscation to harvest credentials and exfiltrate sensitive data.

Research

Security News

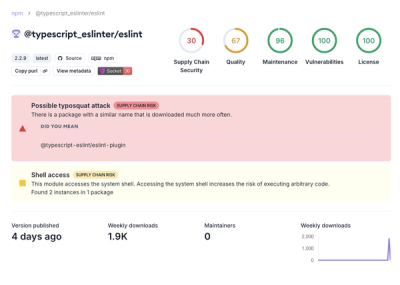

Attackers used a malicious npm package typosquatting a popular ESLint plugin to steal sensitive data, execute commands, and exploit developer systems.

Security News

The Ultralytics' PyPI Package was compromised four times in one weekend through GitHub Actions cache poisoning and failure to rotate previously compromised API tokens.