Security News

The Hidden Blast Radius of the Axios Compromise

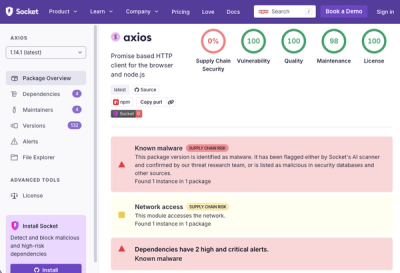

The Axios compromise shows how time-dependent dependency resolution makes exposure harder to detect and contain.

@natural-script/natural-script

Advanced tools

LLMを使うと自然言語でプログラミングができるが、プロンプトエンジニアリングには限界があるため、抽象化してフレームワークでプロンプトの生成をしたい。

プロンプトにプログラム的な仕組みを導入する試みがあるが、自然言語でそれを実現するのは、記述が高度になればなるほど面倒臭いのと、再現性に難があるので使い物にならない。

そもそもLLMの種類やバージョンが異なると、そのノウハウは使えなくなる可能性が極めて高い。

自然言語 + 形式言語というやり方で、記述が楽になったり、再現性を高めることが期待できるが、本当にそれで再現性が高まるとも限らない。

コードブロックでプロンプトを指定する。

```system

日本の経済低迷について教えてください。

```

deno run --allow-net --allow-env --allow-read src/cli.ts examples/simple.md

コードブロックで:hogeのようにコロンで始まる名前をつけた場合、変数として登録される。

```:hoge

ほげ

```

```plaintext :fuga

ふが

```

これらは、それぞれ hoge と fuga という変数名で登録される。

変数は {hoge} {fuga} のような記法で展開が可能である。

```system

{hoge}

{fuga}

```

Markdownの先頭にフロントマターを記述できる。

---

output: "result"

json:

output: "base.json"

---

```system

日本の経済低迷について教えてください。

```

このようなMarkdownを実行した場合、LLMの実行結果が base.json の result という項目に出力される。

変数は Markdown の中で定義が可能だが、JSONファイルから読み込むことも可能である。

{

"hoge": "ほげ"

}

というような JSON ファイルが base.json という名前で存在する場合

```system

{hoge}

```

の {hoge} は JSON ファイルから読み取った ほげ に展開される。

json:

output: "base.json"

input: "base.json"

がデフォルト値として指定されている。

FAQs

Natural Script programming

We found that @natural-script/natural-script demonstrated a not healthy version release cadence and project activity because the last version was released a year ago. It has 1 open source maintainer collaborating on the project.

Did you know?

Socket for GitHub automatically highlights issues in each pull request and monitors the health of all your open source dependencies. Discover the contents of your packages and block harmful activity before you install or update your dependencies.

Security News

The Axios compromise shows how time-dependent dependency resolution makes exposure harder to detect and contain.

Research

A supply chain attack on Axios introduced a malicious dependency, plain-crypto-js@4.2.1, published minutes earlier and absent from the project’s GitHub releases.

Research

Malicious versions of the Telnyx Python SDK on PyPI delivered credential-stealing malware via a multi-stage supply chain attack.