Research

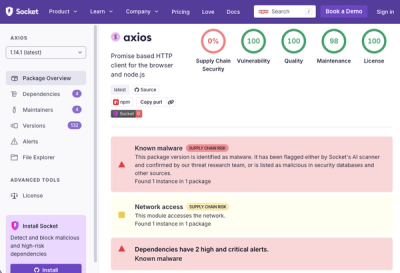

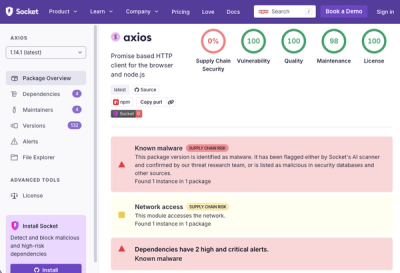

Supply Chain Attack on Axios Pulls Malicious Dependency from npm

A supply chain attack on Axios introduced a malicious dependency, plain-crypto-js@4.2.1, published minutes earlier and absent from the project’s GitHub releases.

chaoxing-assistant

Advanced tools

自动签到超星学习通网课,自动检查任务点、作业变动,并HTTP上报通知,支持多用户。

git clone https://github.com/snomiao/chaoxing-assistant.jscd chaoxing-assistant.jsnpm installconfig_demo.yaml, 改名为 config.yaml,然后根据你的需求替换文件内相应字段。学生列表:

- 账号: '' # 手机号

密码: '' # 密码

# Server酱推送(推荐)

报告地址: https://sc.ftqq.com/SCXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX.send?text=%s&desp=%s

点击这里 首页 | Server酱 领取一个SCKEY,然后把上面的 SCXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX 换成你拿到的 SCKEY 就可以了

node ./如果不出意外的话,应该能看到像下面这样子的输出

雪星喵:零基础入门雪星工具箱第12次作业待批阅,手势签到成功✅、签到成功✅。

git clone https://github.com/snomiao/chaoxing-assistant.js && cd chaoxing-assistant.jsconfig_demo.yaml, 改名为 config.yaml,然后根据你的需求替换文件内相应字段。npm install && node ./复制 config_demo.yaml, 改名为 config.yaml

学生列表:

- 昵称: '雪星喵' 可选,你在推送消息里的称呼

账号: '' # 手机号

密码: '' # 密码

报告地址:

# Server酱推送(推荐)

- https://sc.ftqq.com/SCXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX.send?text=%s&desp=%s

# QQ消息推送

- https://your.domain.com:5700/send_msg?access_token=XXXXXXXXXXXXXXXXX&user_id=${你的QQ号}&message=【小雪喵】%s

# QQ群推送

- https://your.domain.com:5700/send_msg?access_token=XXXXXXXXXXXXXXXXX&group_id=${你的QQ号}&message=【小雪喵】%s

# TG Bot 私聊推送

- https://api.telegram.org/botXXXXXXXXXX:XXX_XXXXXXXXXXXXXXXXXXXXXXXXXX-XXX/sendMessage?chat_id=${BOT和你聊天的ID}&text=%s

# ……

- 昵称: '米酱' 可选,你在推送消息里的称呼

账号: '' # 手机号

密码: '' # 密码

除了Server酱之外,也可以使用其它的 HTTP 推送服务,例如CQHTTP、TGBOT等,请见下方详细解释。

https://sc.ftqq.com/SCXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX.send?text=%s&desp=%s

点击这里 首页 | Server酱 领取一个SCKEY,只需要把里面的SCXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX 换成你拿到的 SCKEY 就可以了

CoolQ HTTP 上报地址如下

http://stu.snomiao.com:5700/send_msg?access_token=XXXXXXXXXXXXXXXXXXXXXXXX&group_id=769584362&message=【小雪喵】%s

架设方法见 首页 - CoolQ HTTP API 插件

一个典型的电报机器人的上报地址如下

https://api.telegram.org/bot$$$$$$$$$$:xxx_xxxxxxxxxxxxxxxxxxxxxxxxxx-xxx/sendMessage?chat_id=${BOT和你聊天的ID}&text=%s

其中 $$$$$$$$$$ 是你的 bot ID,xxx_xxxxxxxxxxxxxxxxxxxxxxxxxx-xxx 是你的访问令牌,chat_id=${BOT和你聊天的ID} 在对 Bot 发送 /start 之后可以通过 API 看到

详细说明请见 教程|Telegram Bot 搭建 - 知乎

比如……每天 8点到17点,每隔 7 分钟自动运行一次(签到啦检查作业啦之类)

crontab -e 然后添加这行 */7 08-17 * * * /bin/bash /${你的项目路径}/launch.shtaskschd.msc 回车,打开任务计划管理器chaoxing-assistant.bat 就可以了见包内 test.js 测试用例

const {

学生登录有效检查,

学生登录,

学生基本资料填充,

学生课程表填充,

学生网课巡视,

} = require('./chaoxing-assistant.js')

!module.parent && (async () => {

// var 学生 = Object.values(缓存.学生表)[1]

var 学生 = { 账号: '...', 密码: '...' }

// 学生登录

var re = await 学生登录有效检查(学生)

console.assert(re === false);

var re = await 学生登录(学生)

console.assert(re === "登录成功") // 填入 { 'Cookie': ... }

var re = await 学生登录有效检查(学生)

console.assert(re === true);

var re = await 学生登录(学生)

console.assert(re === "登录有效");

// 学生昵称填充、学生基本资料填充

var re = await 学生基本资料填充(学生) // 填入 { '性别': '女', '学号': 'xxxxxxxxxx', 't基本资料': 1588xxxxx5754 }

console.assert(re === "基本资料刷新");

var re = await 学生基本资料填充(学生)

console.assert(re === "基本资料有效");

// 学生课程表填充

var re = await 学生课程表填充(学生) // 填入 { '课程表': { "xxxx": { '名称': 'xxx', ...}, ...} }

console.assert(re === "课程表刷新");

var re = await 学生课程表填充(学生)

console.assert(re === "课程表有效");

// 对签到任务签到, 对学生课程签到, 学生课程任务检查, 向学生报告,学生网课巡视

var re = await 学生网课巡视(学生)

// 输出概况信息

console.log(学生);

})().then(console.log()).catch(console.error)

请自行脑补滥用代码被超星封号后被学校找麻烦哭诉无门的场景(/doge 🐶)

作者:雪星(snomiao@gmail.com) 版权协议:GPLv3

技术交流群: 1067970377

FAQs

自动签到超星学习通网课,自动检查任务点、作业变动,并HTTP上报通知,支持多用户。

We found that chaoxing-assistant demonstrated a not healthy version release cadence and project activity because the last version was released a year ago. It has 1 open source maintainer collaborating on the project.

Did you know?

Socket for GitHub automatically highlights issues in each pull request and monitors the health of all your open source dependencies. Discover the contents of your packages and block harmful activity before you install or update your dependencies.

Research

A supply chain attack on Axios introduced a malicious dependency, plain-crypto-js@4.2.1, published minutes earlier and absent from the project’s GitHub releases.

Research

Malicious versions of the Telnyx Python SDK on PyPI delivered credential-stealing malware via a multi-stage supply chain attack.

Security News

TeamPCP is partnering with ransomware group Vect to turn open source supply chain attacks on tools like Trivy and LiteLLM into large-scale ransomware operations.